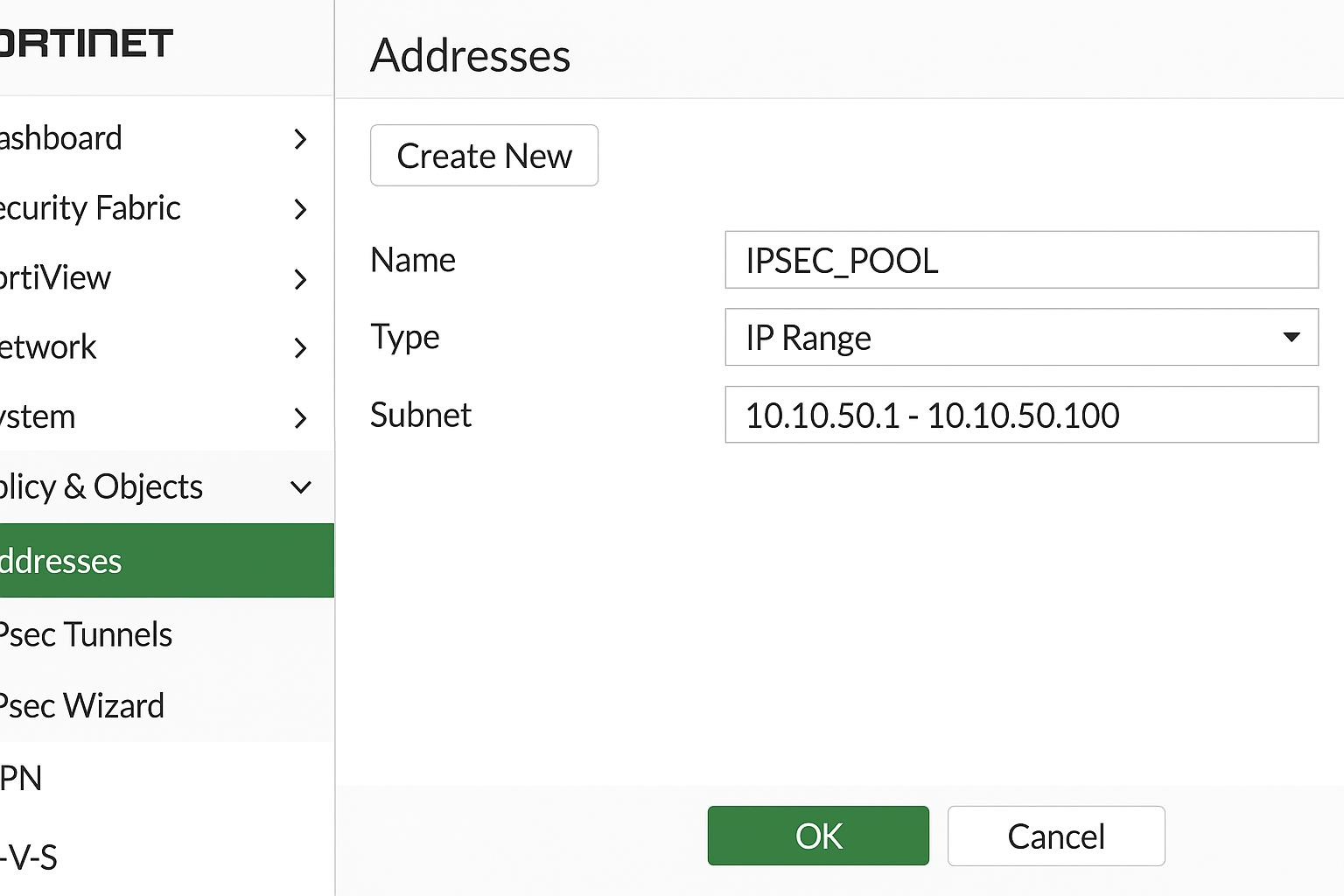

Pre-requisitos Antes de comenzar la migración, asegúrate de tener: Habilitar IPsec VPN en FortiGate Tip de … Cómo migrar de SSL VPN (tunnel mode) a IPsec VPN en FortigateLeer más

Fortinet y la eliminación de SSL VPN (tunnel mode)

¿Por qué Fortinet le dijo adiós al VPN SSL (tunnel mode) en FortiOS 7.6.3? Resumiendo un … Fortinet y la eliminación de SSL VPN (tunnel mode)Leer más

🛡️Configurar Surfshark VPN en MikroTik con WireGuard, mangle y FastTrack correctamente

📌 Introducción Cuando usamos MikroTik con Surfshark VPN (especialmente con WireGuard), es habitual querer enrutar solo … 🛡️Configurar Surfshark VPN en MikroTik con WireGuard, mangle y FastTrack correctamenteLeer más

Mangle y Raw en MikroTik: Qué son, cómo funcionan y ejemplos prácticos

Cuando administras un router MikroTik, una de las grandes fortalezas es el control detallado del tráfico … Mangle y Raw en MikroTik: Qué son, cómo funcionan y ejemplos prácticosLeer más

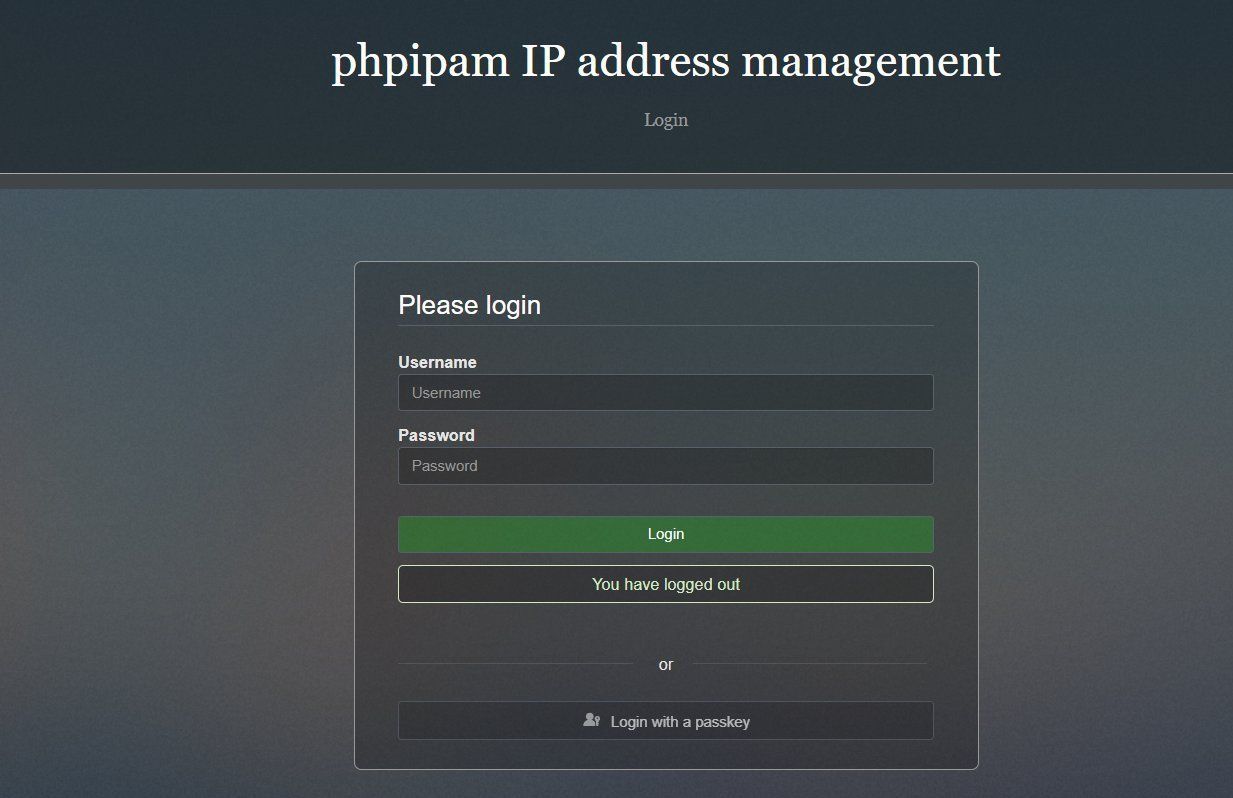

Solucionar error jQuery en phpIPAM detrás de un NGINX

Si estas usando phpIPAM detrás de un NGINX y te aparece el siguiente error cuando intentas … Solucionar error jQuery en phpIPAM detrás de un NGINXLeer más

🧩 Cómo acceder como root a un contenedor LXC en Proxmox (y habilitar SSH paso a paso)

Proxmox VE (PVE) permite desplegar contenedores LXC de forma rápida y ligera para diversos servicios, como … 🧩 Cómo acceder como root a un contenedor LXC en Proxmox (y habilitar SSH paso a paso)Leer más

🧭 Qué es un registro CNAME en DNS

En el mundo del DNS (Sistema de Nombres de Dominio), existen distintos tipos de registros que … 🧭 Qué es un registro CNAME en DNSLeer más

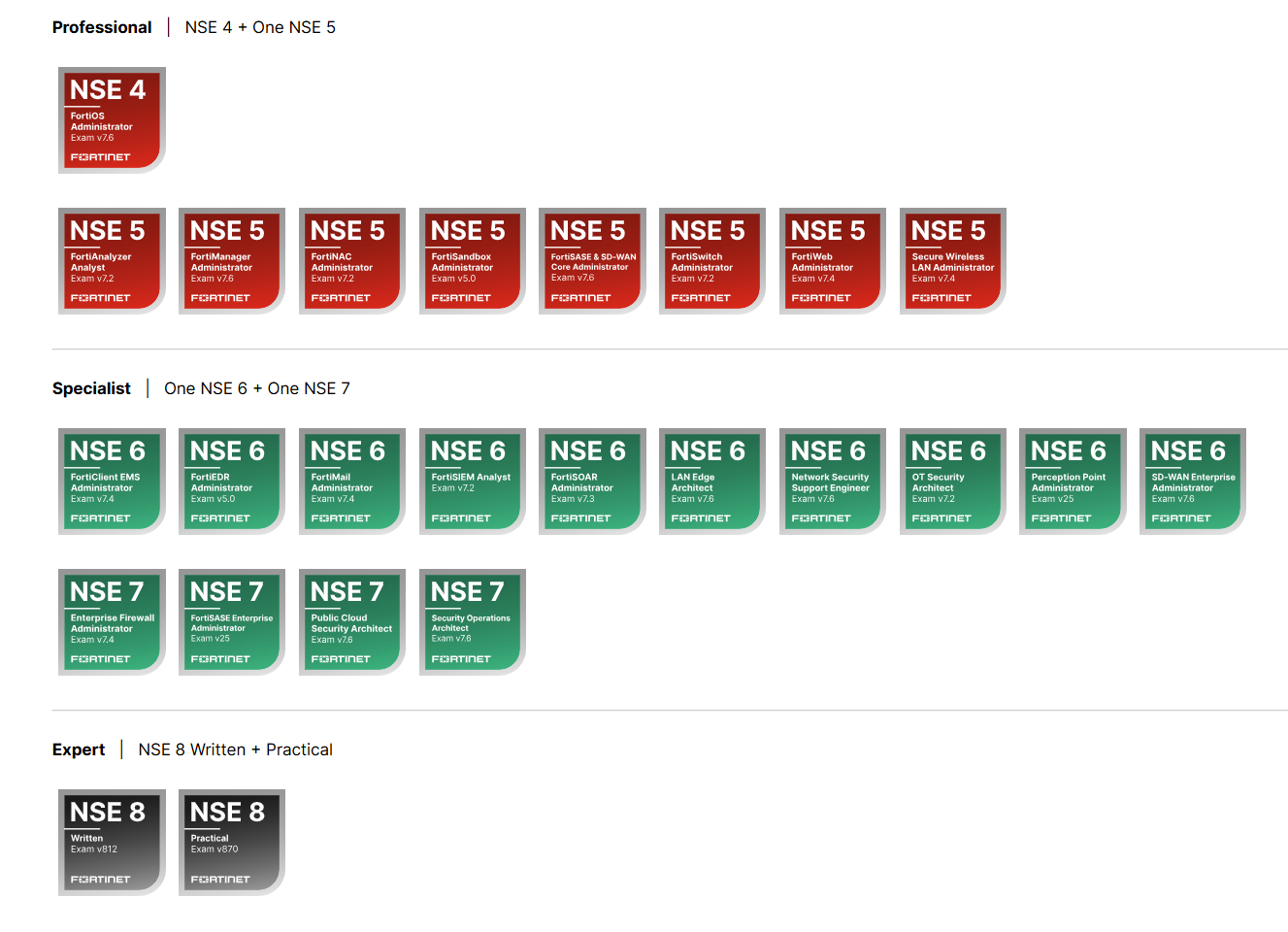

🔐 Fortinet actualiza su programa de certificaciones NSE: ¡Vuelven los niveles NSE 1 al 8!

Fortinet, líder en soluciones de ciberseguridad, ha dado marcha atrás en su decisión anterior de sustituir … 🔐 Fortinet actualiza su programa de certificaciones NSE: ¡Vuelven los niveles NSE 1 al 8!Leer más

🔄Cómo cambiar el dominio de tu web WordPress paso a paso (sin perder nada)

Recientemente hemos realizado una migración completa de nuestra web desde el dominio nosololinux.es al nuevo y … 🔄Cómo cambiar el dominio de tu web WordPress paso a paso (sin perder nada)Leer más

Qué es una dirección IP y cómo funciona: pública, privada, clases y rangos

🧠 ¿Qué es una dirección IP? La dirección IP (Internet Protocol) es el número de identificación … Qué es una dirección IP y cómo funciona: pública, privada, clases y rangosLeer más

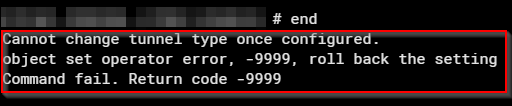

⚠️ Bug en FortiGate 7.0+: No es posible cambiar de Static a DDNS en túneles IPsec VPN

Desde la versión 7.0 de FortiOS en adelante, se ha detectado un bug crítico que afecta … ⚠️ Bug en FortiGate 7.0+: No es posible cambiar de Static a DDNS en túneles IPsec VPNLeer más

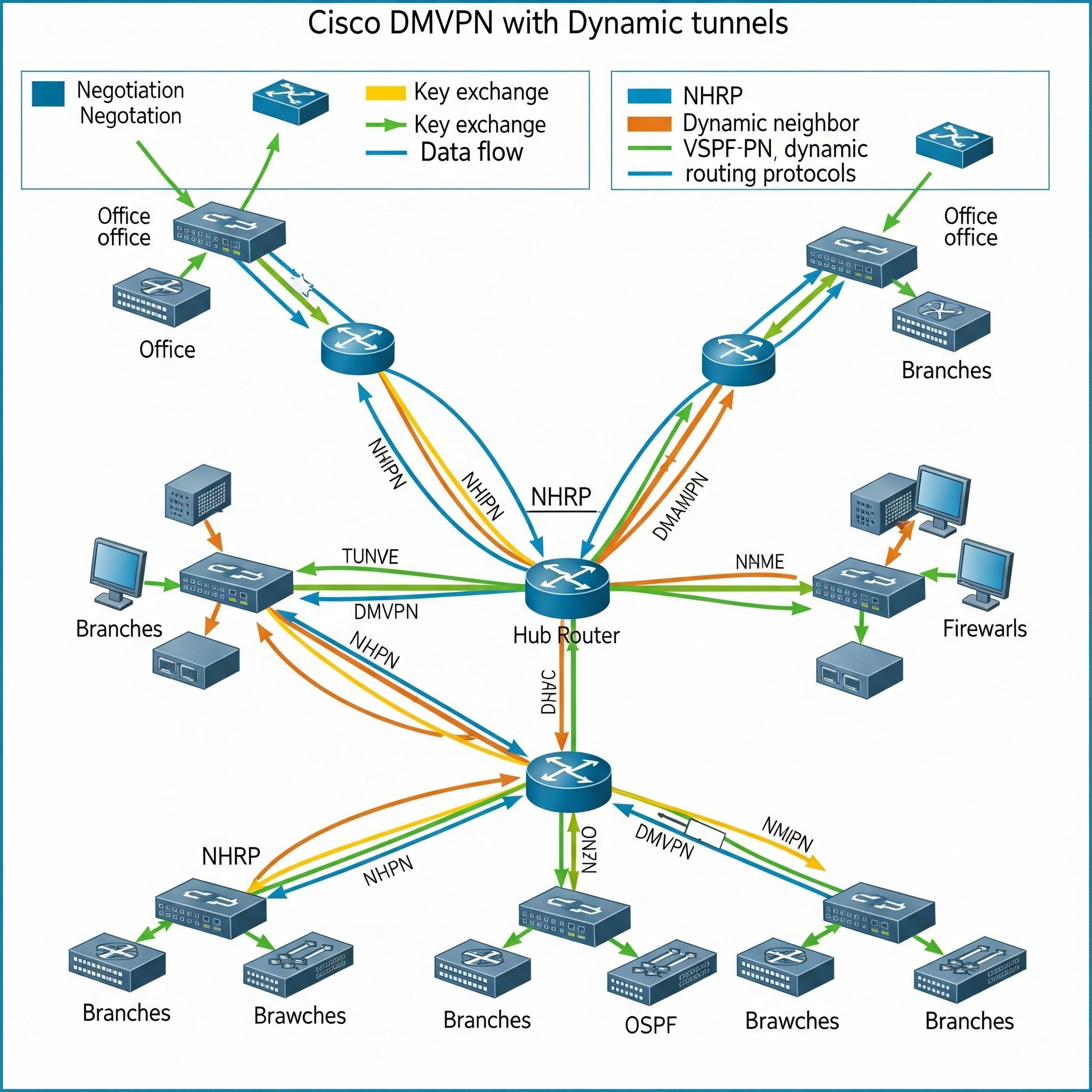

DMVPN en Cisco: túneles dinámicos en entornos reales

En redes distribuidas con múltiples sucursales, uno de los desafíos comunes es cómo conectar todos los … DMVPN en Cisco: túneles dinámicos en entornos realesLeer más

🛡️ Fortigate y la opción «ARP Reply» en IP Pools: ¿Para qué sirve y cuándo activarla?

Cuando trabajamos con NAT en Fortigate, una de las opciones menos comprendidas, pero que puede marcar … 🛡️ Fortigate y la opción «ARP Reply» en IP Pools: ¿Para qué sirve y cuándo activarla?Leer más

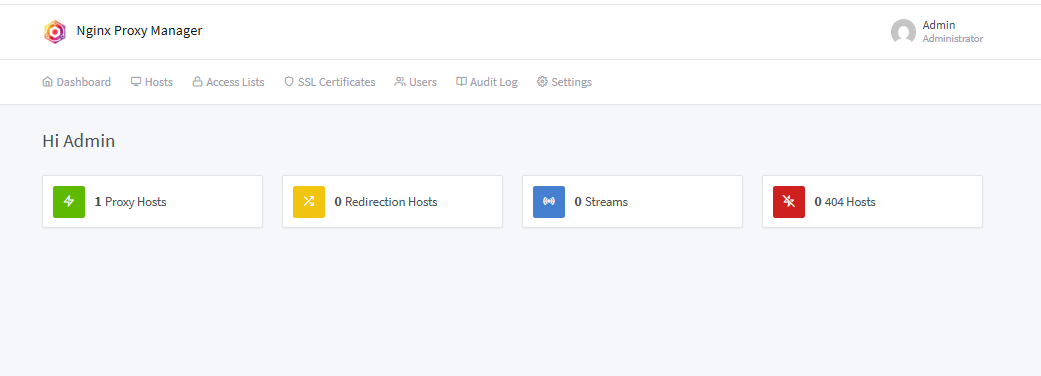

Nginx Proxy Manager: La forma más segura y eficiente de exponer servicios al exterior

Hoy en día, el auto alojamiento de servicios se ha convertido en una práctica común. Desde … Nginx Proxy Manager: La forma más segura y eficiente de exponer servicios al exteriorLeer más

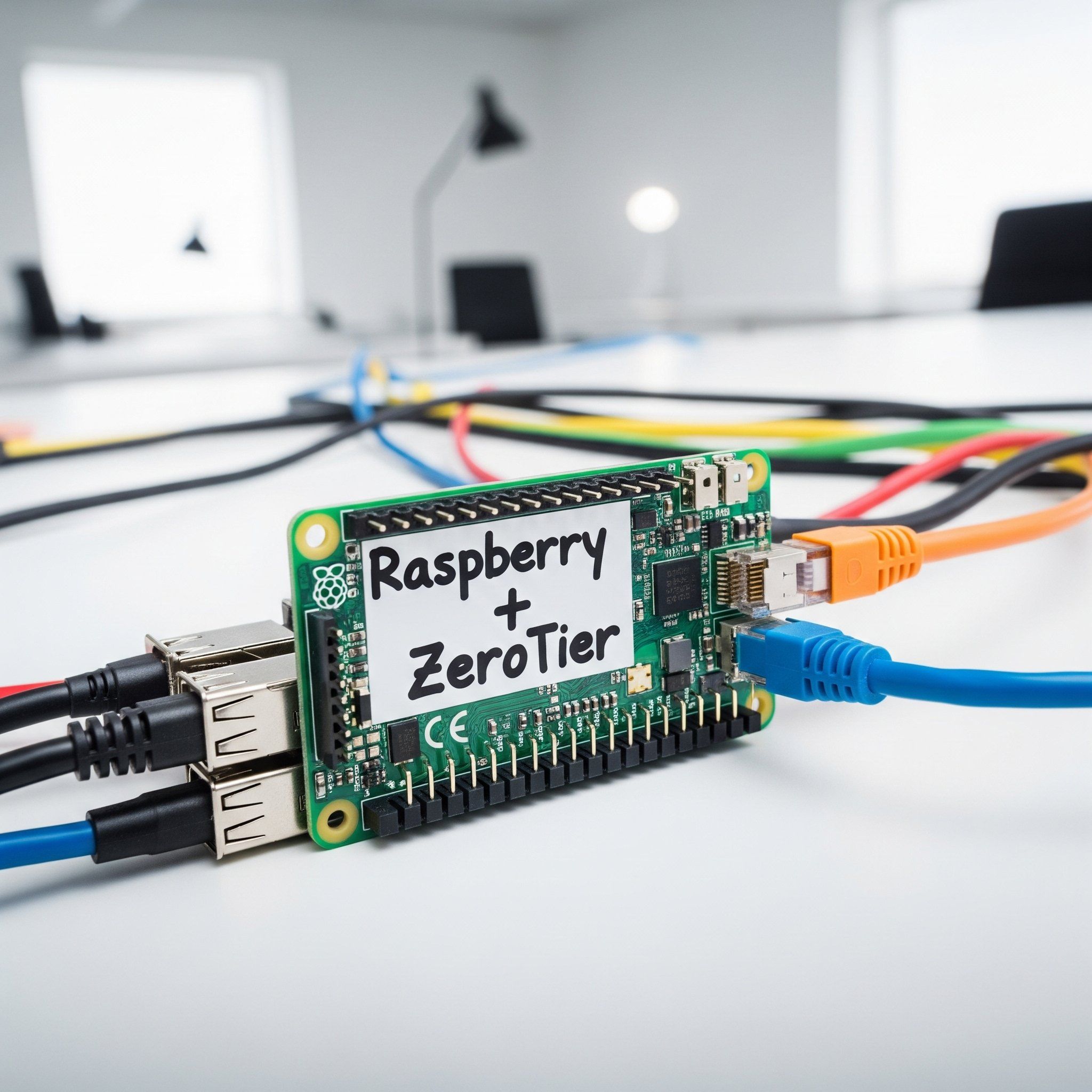

🔄Conectividad entre redes con ZeroTier e iptables: cómo enrutar una red virtual hacia a tu LAN local con una Raspberry Pi

Este artículo surge simplemente de una necesidad (o no) que tenía para alcanzar unos equipos que … 🔄Conectividad entre redes con ZeroTier e iptables: cómo enrutar una red virtual hacia a tu LAN local con una Raspberry PiLeer más

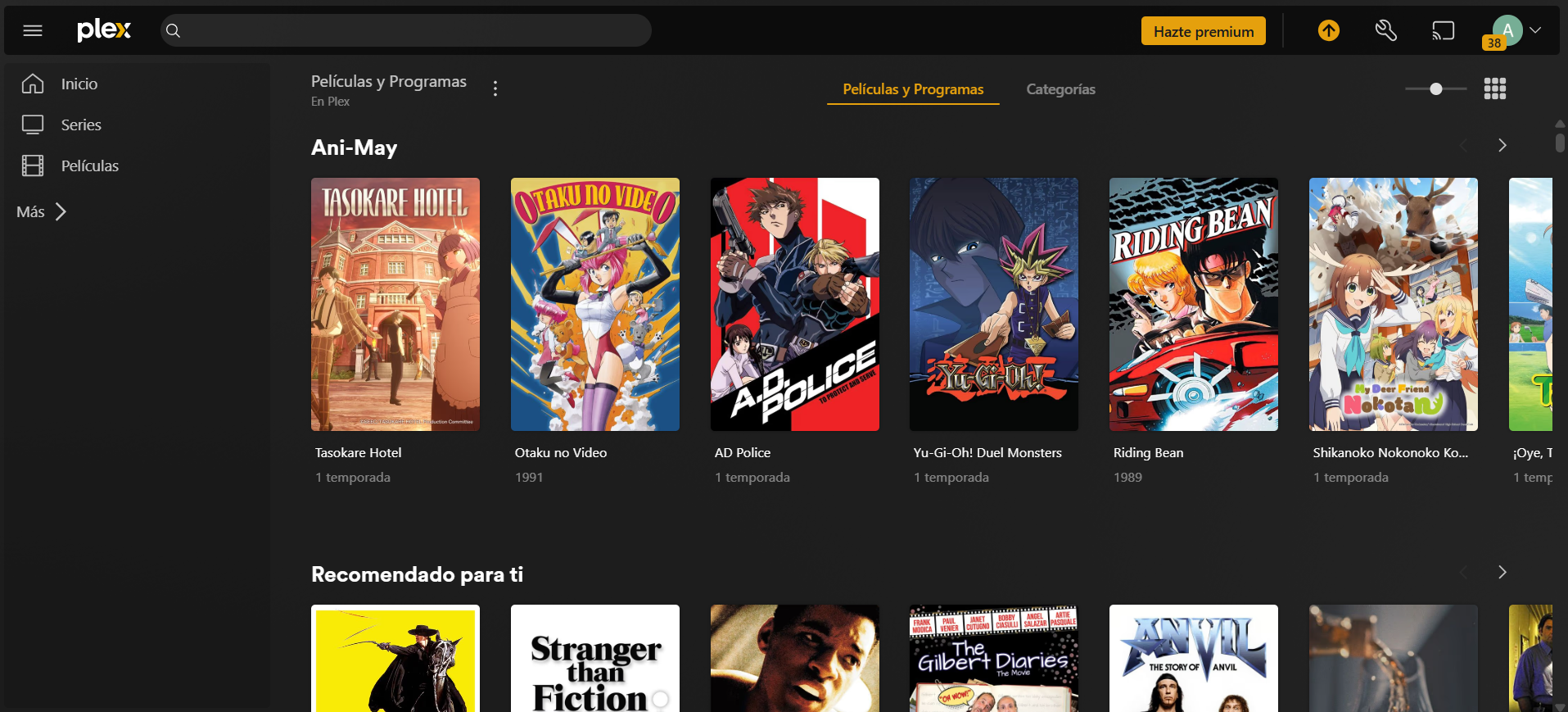

🎥Cómo instalar y configurar Plex Media Server en un NAS Asustor desde App Central

Plex es una de las mejores soluciones para convertir tu NAS en un completo centro multimedia. … 🎥Cómo instalar y configurar Plex Media Server en un NAS Asustor desde App CentralLeer más

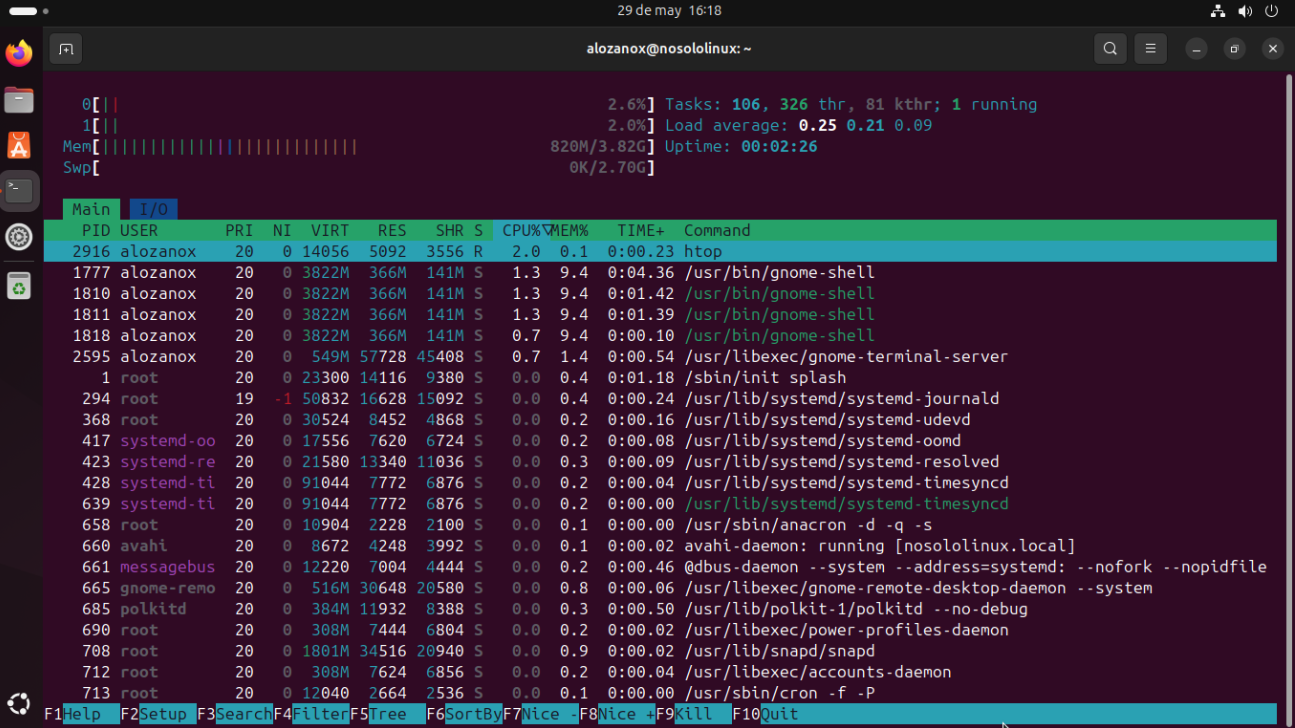

🐧Htop en Linux: Guía Completa para Monitorizar Procesos en Tiempo Real

En el mundo de la administración de sistemas Linux, htop es una de las herramientas más … 🐧Htop en Linux: Guía Completa para Monitorizar Procesos en Tiempo RealLeer más

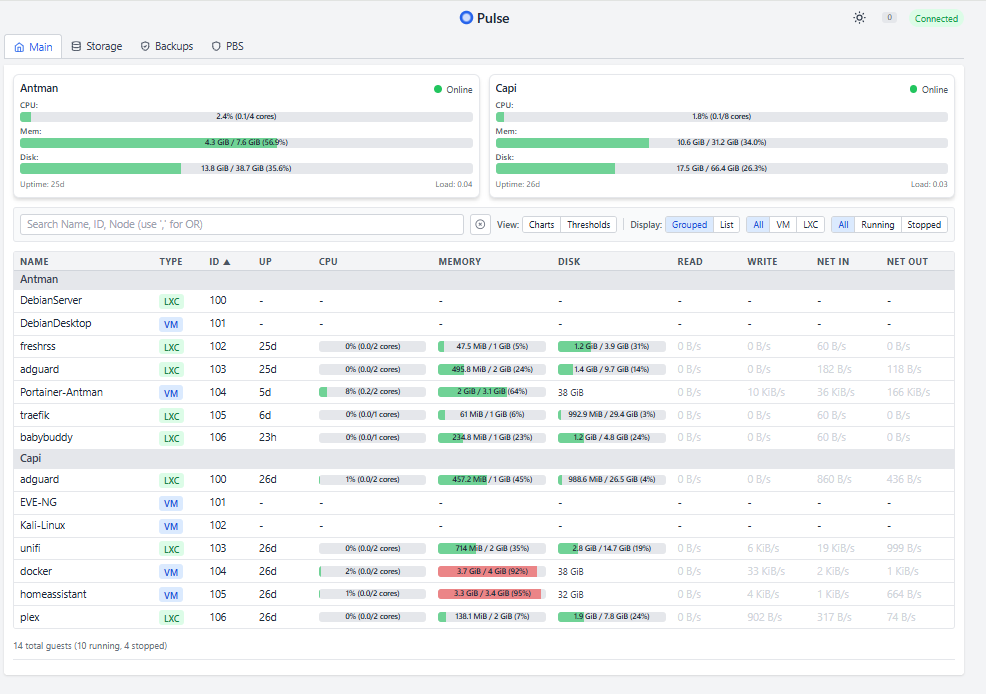

Proxmox con Pulse: supervisión centralizada vía Docker

En entornos de virtualización donde Proxmox es la columna vertebral de la infraestructura, tener una visión … Proxmox con Pulse: supervisión centralizada vía DockerLeer más