En este artículo te explico cómo configurar un sniffer en MikroTik RouterOS para capturar tráfico de red y guardar el archivo .pcap, que luego podrás analizar con Wireshark. Ideal para diagnósticos, auditorías de seguridad o simplemente entender qué ocurre en tu red.

🎯 ¿Qué necesitas?

- Un router MikroTik con acceso por Winbox, WebFig o terminal.

- Espacio suficiente en disco para guardar el

.pcap. - Wireshark instalado en tu PC para el análisis posterior.

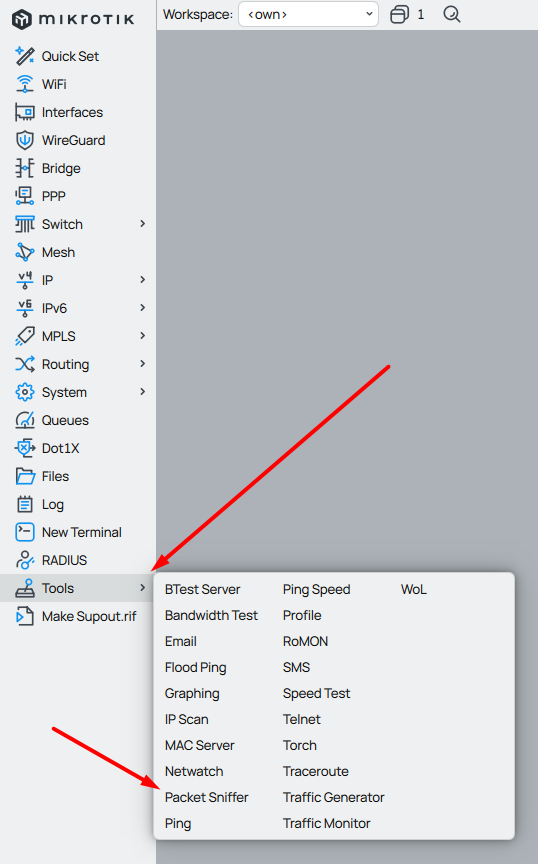

🛠️ Paso 1: Acceder al Sniffer de MikroTik

Puedes usar la herramienta integrada /tool sniffer, disponible desde la terminal o interfaz gráfica.

Por terminal (CLI):

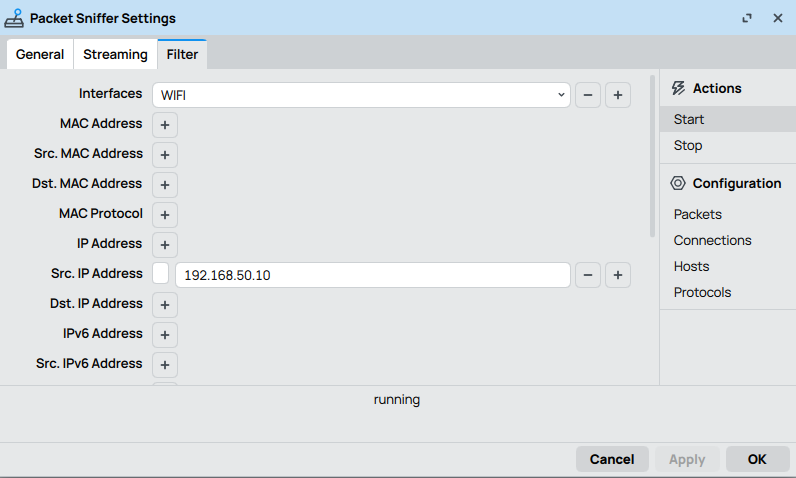

/tool sniffer set file-name=trafico_red.pcap file-limit=1000KiB filter-interface=ether1 filter-ip-address=192.168.88.1 filter-port=80

/tool sniffer startfile-name: nombre del archivo.pcapque se guardará en el almacenamiento local del router.file-limit: tamaño máximo del archivo (en este caso, 1 MB).filter-interface: interfaz donde se capturará el tráfico (puedes usarall).filter-ip-addressyfilter-port: opcionales, para filtrar tráfico específico.

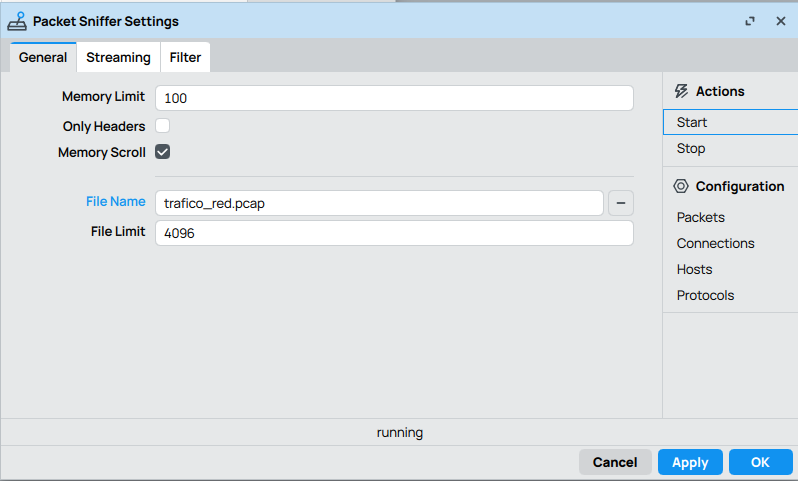

Por Winbox:

- Ve a Tools > Packet Sniffer.

- Configura:

- File Name:

trafico_red.pcap - File Limit:

1000KiB - Interface:

ether1o la que desees.

- File Name:

- Haz clic en Start.

🧱 Paso 2: Detener y Guardar la Captura

Cuando hayas capturado suficiente tráfico:

/tool sniffer stopEl archivo .pcap estará disponible en el sistema de archivos del router.

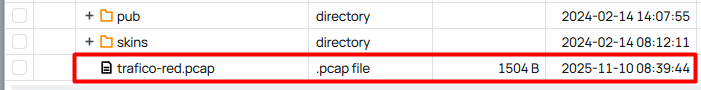

📤 Paso 3: Descargar el Archivo .pcap

Desde Winbox:

- Ve a Files.

- Busca

trafico_red.pcap. - Haz clic derecho y selecciona Download para guardarlo en tu PC.

Desde CLI (si tienes FTP/SCP configurado):

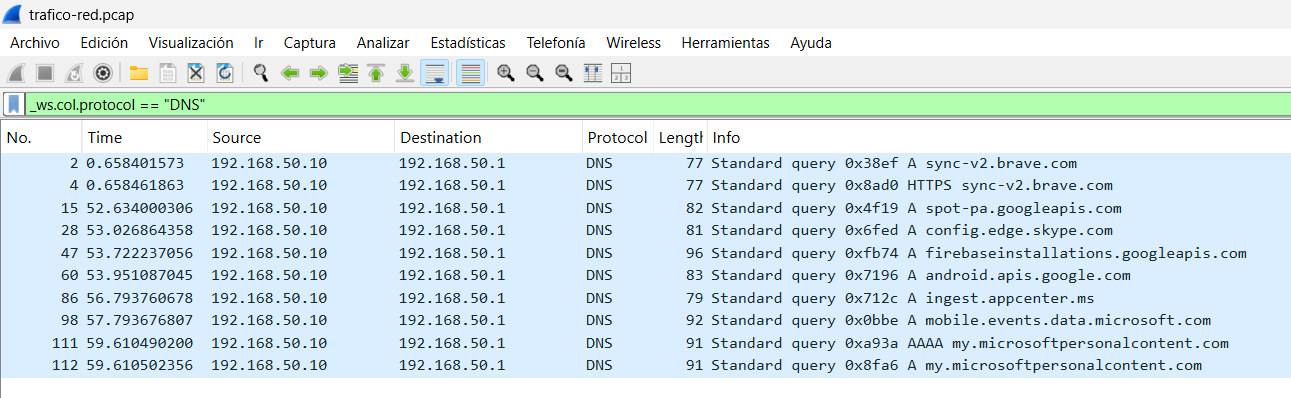

/tool fetch address=192.168.88.100 src-path=trafico_red.pcap user=usuario password=clave mode=scp🔍 Paso 4: Analizar en Wireshark

Una vez descargado el archivo:

- Abre Wireshark.

- Ve a File > Open y selecciona

trafico_red.pcap. - Filtra, inspecciona y analiza según tus necesidades:

- Filtrar por protocolo:

http,dns,tcp.port == 80 - Ver conversaciones, flujos, y estadísticas.

- Filtrar por protocolo:

🧠 Consejos Avanzados

- Usa

filter-stream=yespara capturar tráfico completo de sesiones TCP. - Puedes automatizar capturas con scripts en MikroTik y exportarlas periódicamente.

- Para tráfico en VLANs, asegúrate de seleccionar la interfaz física correcta.

📌 Conclusión

Capturar tráfico con MikroTik y analizarlo en Wireshark es una técnica poderosa para diagnosticar problemas de red, detectar anomalías o auditar configuraciones. Con unos pocos comandos puedes tener visibilidad total de lo que ocurre en tu infraestructura.