1. Preparación en Windows Server

Asegurar LDAPS (LDAP sobre SSL)

- Instala un certificado válido en el controlador de dominio:

- Ejecuta

mmc.exe→ Agrega el complemento de certificados → Selecciona «Cuenta de equipo» → «Equipo local». - Exporta el certificado del controlador de dominio (sin clave privada, formato DER).

- Ejecuta

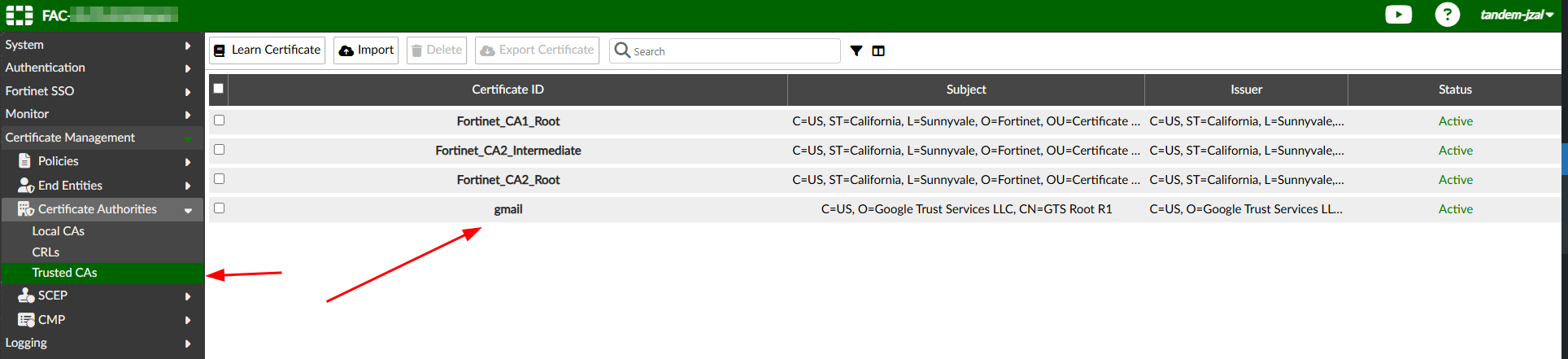

- Importa el certificado en FortiAuthenticator:

- Ve a Certificate Management → Certificate Authorities → Trusted CA.

- Importa el certificado como Trusted CA para que FAC confíe en el servidor LDAP.

NOTA: También tienes la opción de conectarlo de forma no segura (No recomendable, pero para simplificar será el método que se utilice en este laboratorio).

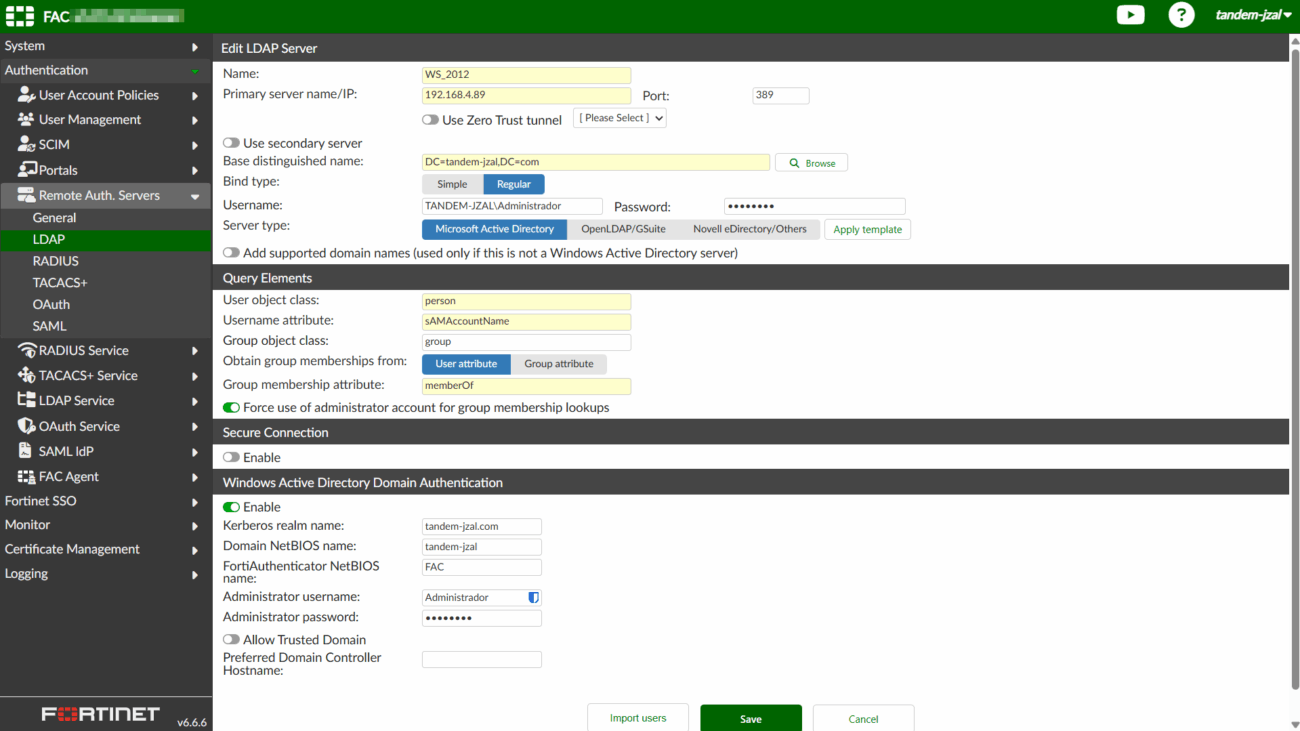

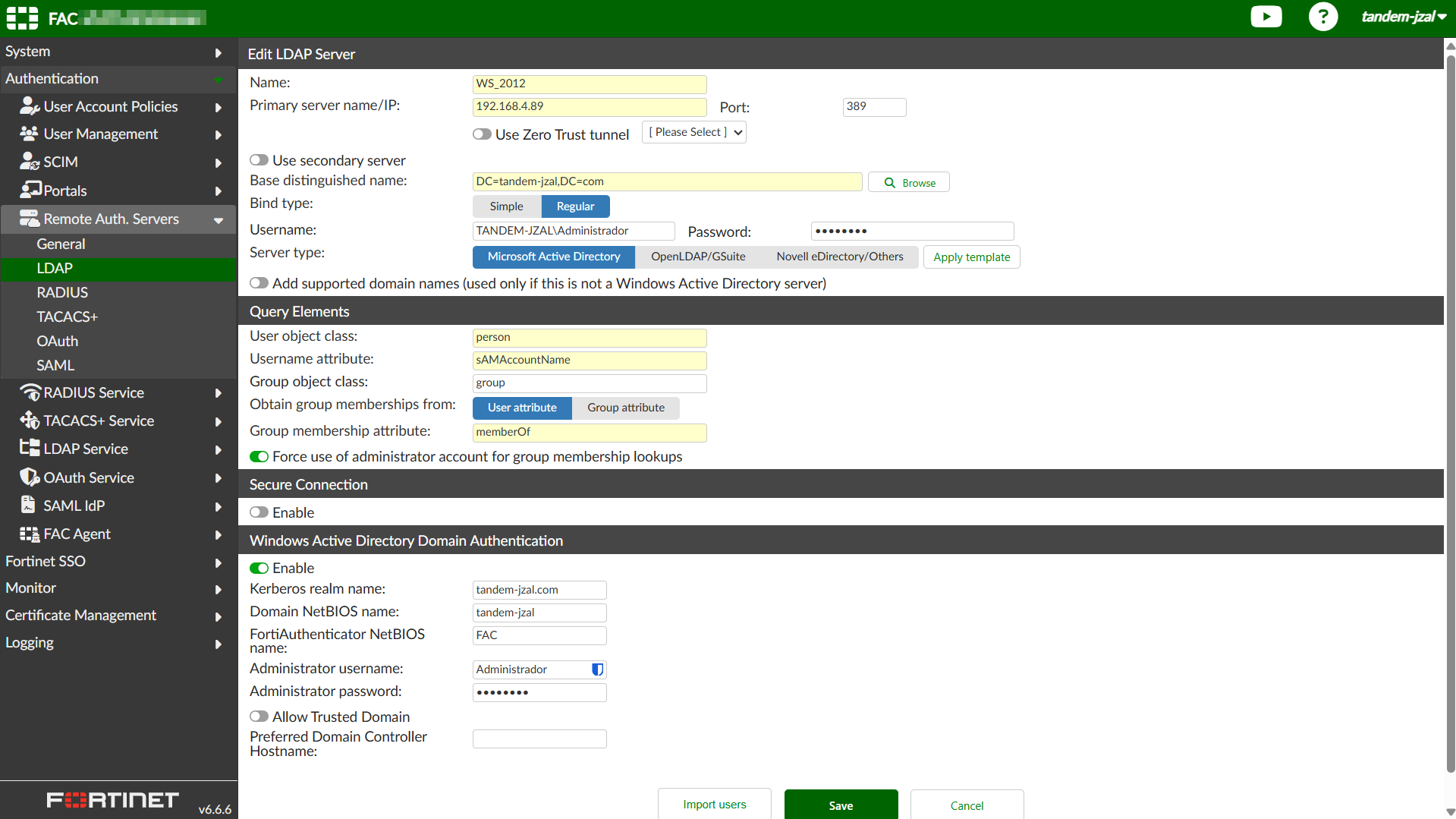

2. Configurar el servidor LDAP en FortiAuthenticator

Añadir el servidor LDAP

- Ve a Authentication → Remote Auth. Servers → LDAP.

- Añade un nuevo servidor:

- Server IP/Hostname: IP del controlador de dominio.

- Common Name Identifier:

sAMAccountName. - Distinguished Name: raíz del árbol LDAP, por ejemplo:

DC=empresa,DC=local. - Bind Type: Regular Bind.

- Bind DN: cuenta con permisos de lectura LDAP, ej.

CN=ldapreader,CN=Users,DC=empresa,DC=local. - Password: contraseña de esa cuenta.

- Marca Secure Connection y selecciona el certificado importado.

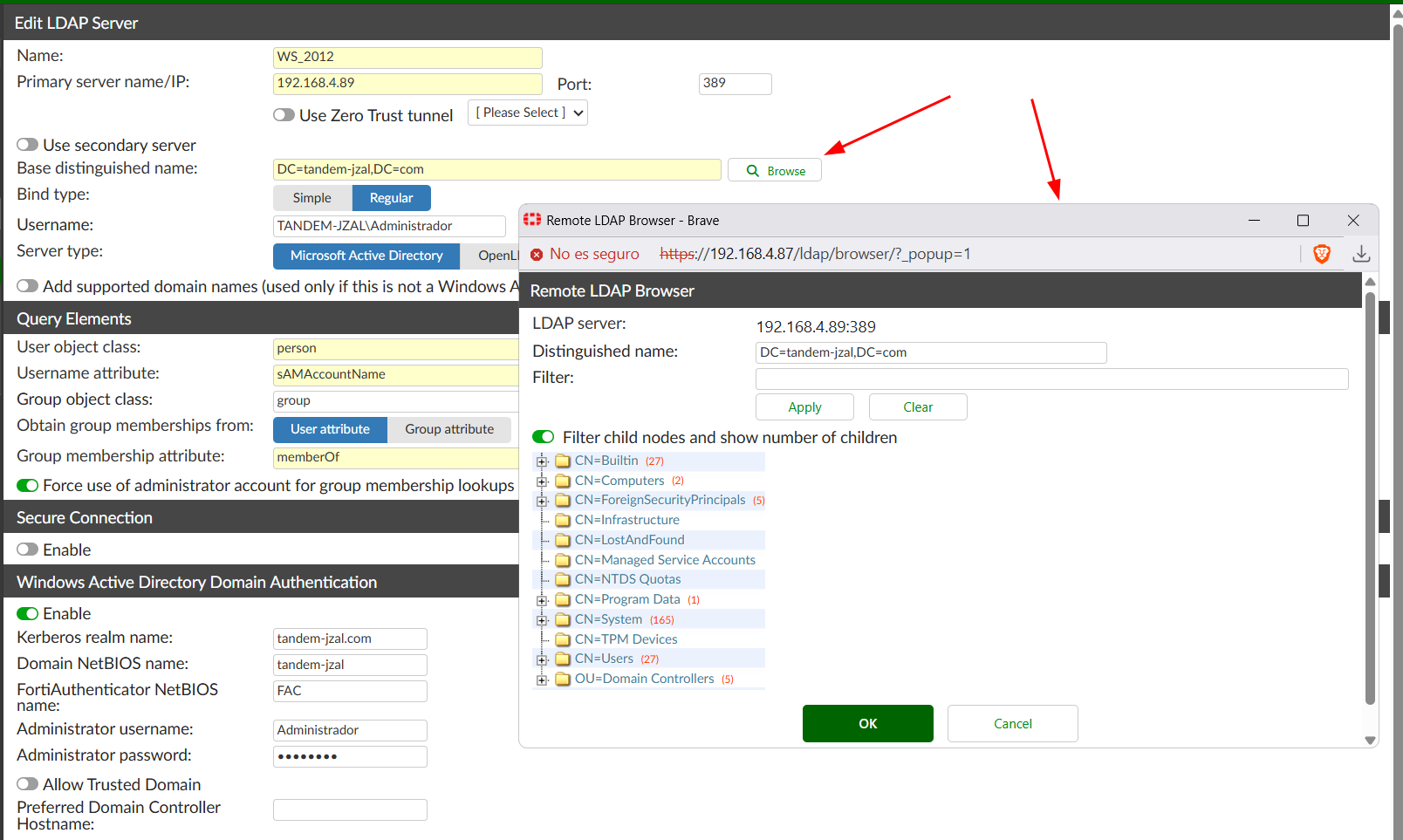

- Test de conexión: Usa el botón «Browse» para verificar que puedes explorar el árbol LDAP.

IMPORTANTE: Recuerda también crear el Realm para este mismo servidor de LDAP. De lo contrario, la autenticación fallará en los PC.

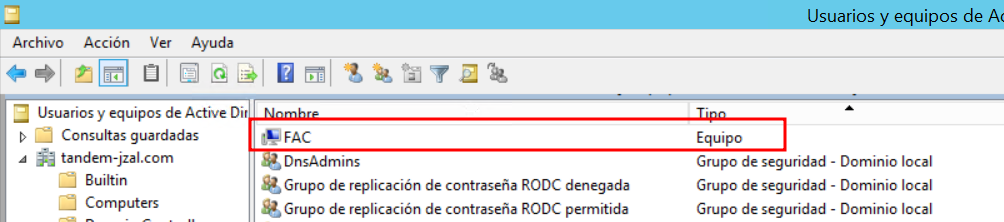

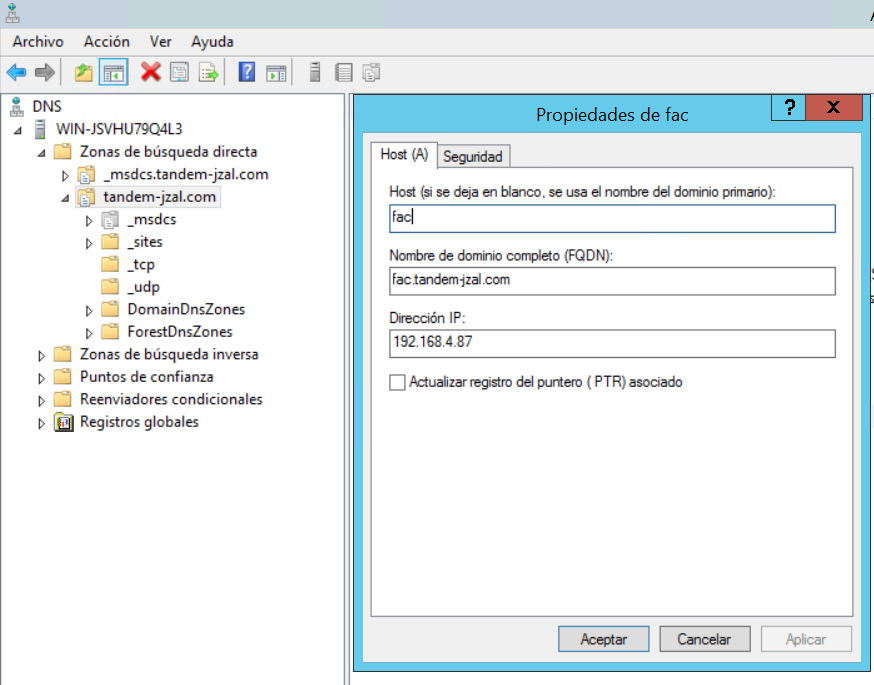

También hay que crear un objeto del tipo «Equipo» en el Windows Server y el registro DNS para que se pueda conectar correctamente el FAC.

3. Sincronización de usuarios LDAP

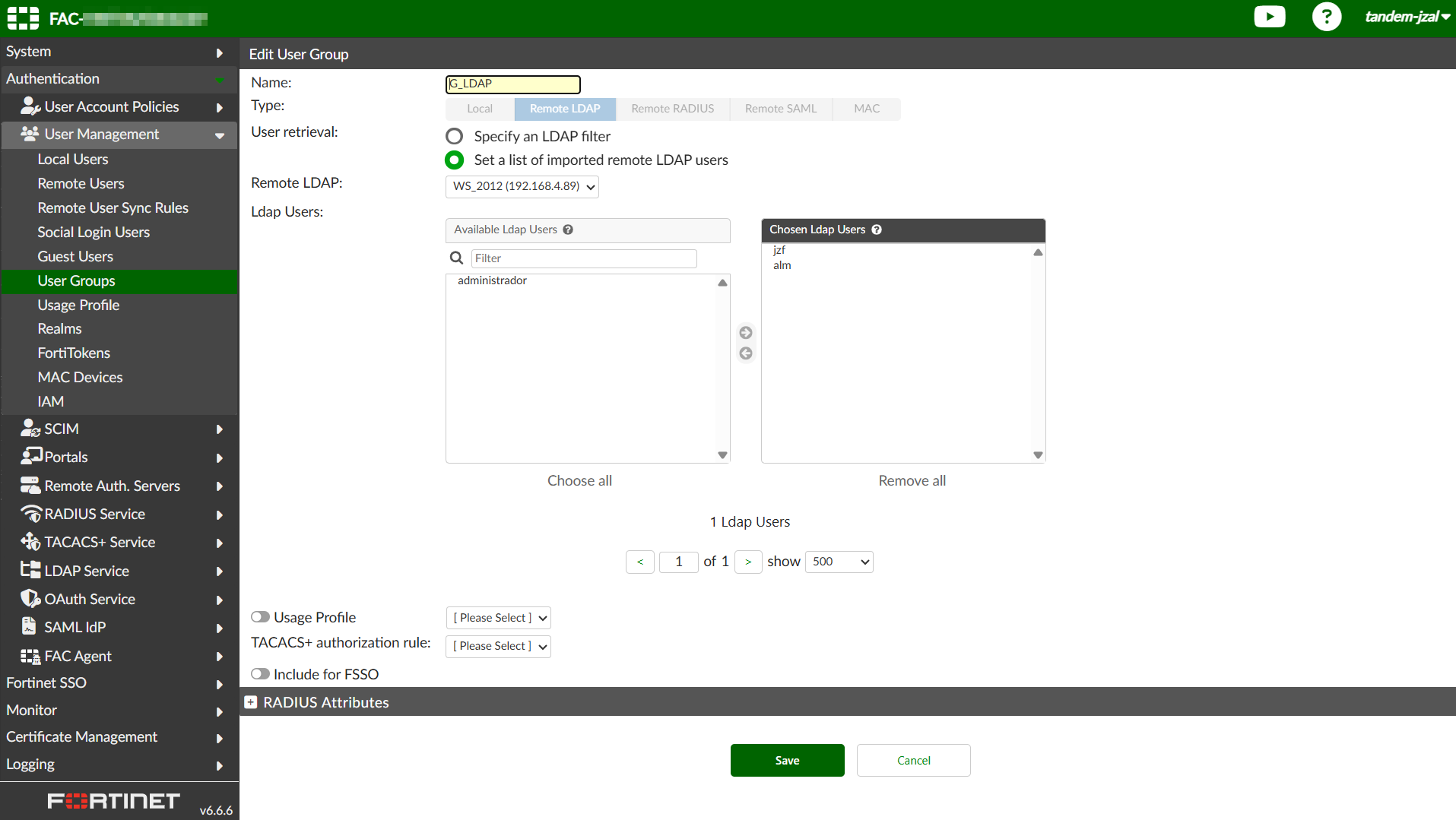

Crear grupo de usuarios en FAC

- Ve a Authentication → User Management → User Groups.

- Crea un grupo, por ejemplo

G_LDAP.

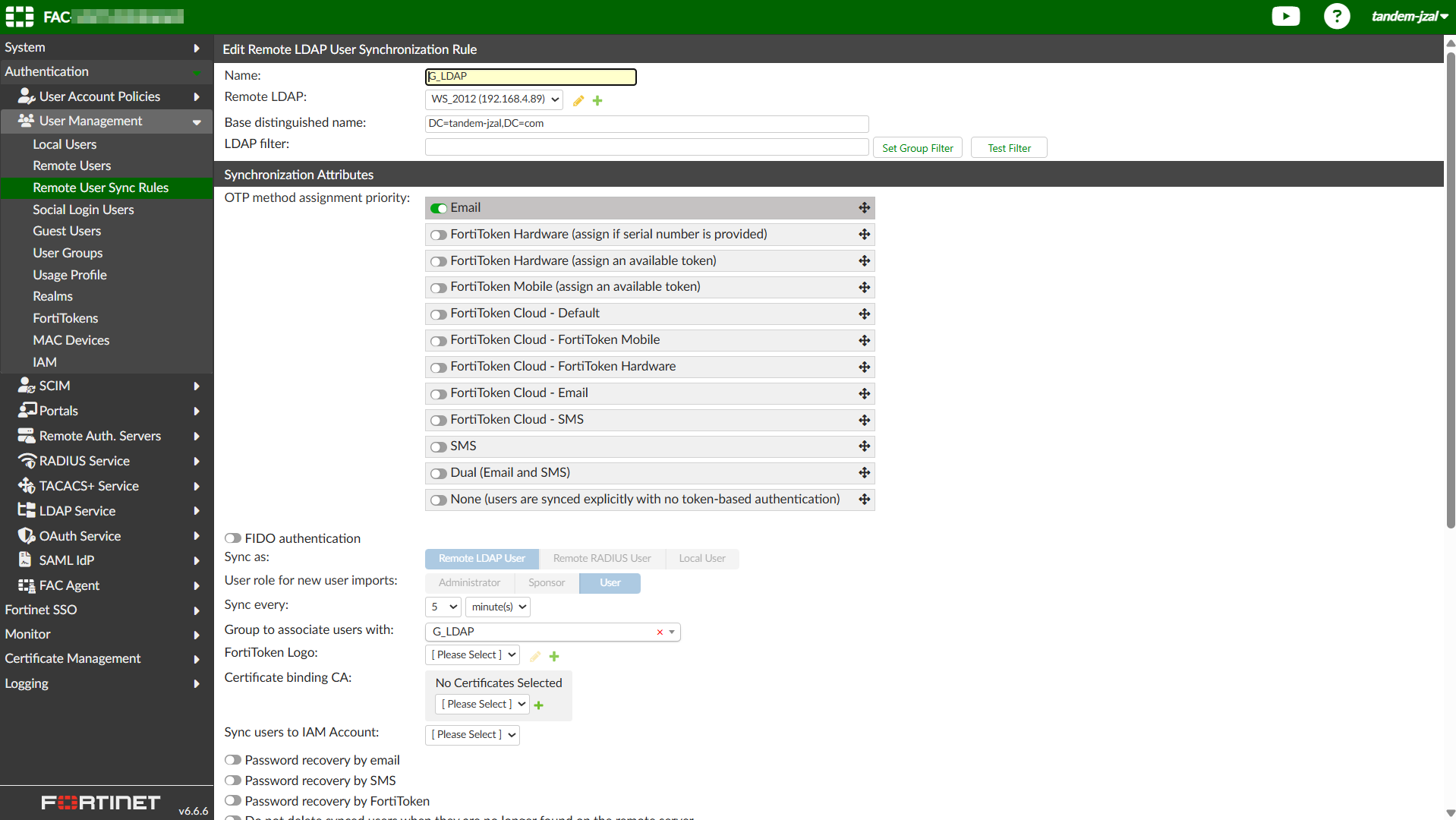

Crear regla de sincronización

- Ve a Authentication → Remote User Sync Rules.

- Crea una nueva regla:

- LDAP Server: el que configuraste.

- Group Filter: filtra por el grupo LDAP deseado (ej.

CN=VPNUsers,CN=Users,DC=empresa,DC=local). - Sync Interval: cada 5 minutos.

- Token Delivery: por email (si usas MFA).

- Destination Group:

G_LDAP.

- Puedes forzar la sincronización manualmente para verificar que los usuarios se importan correctamente.

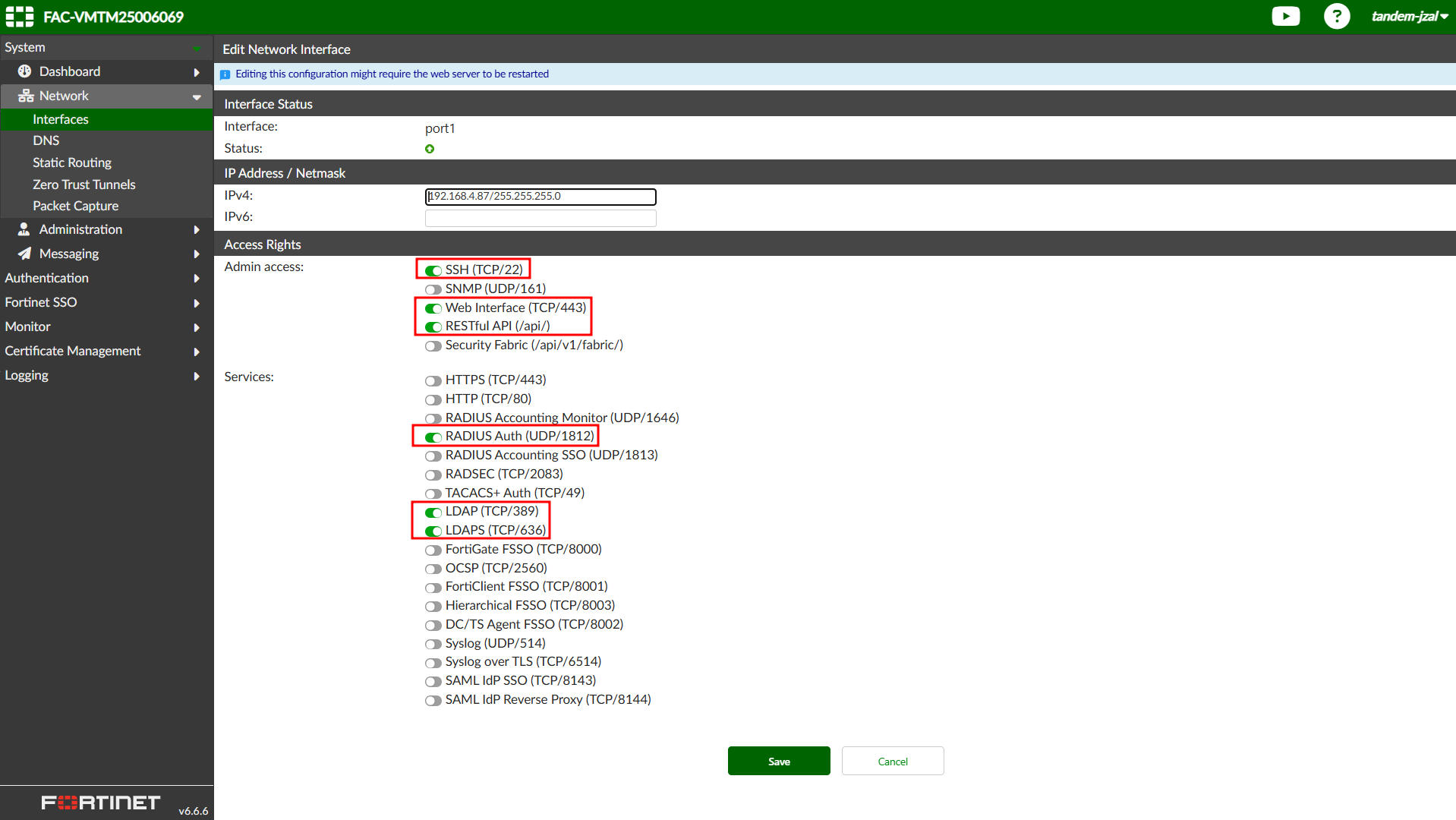

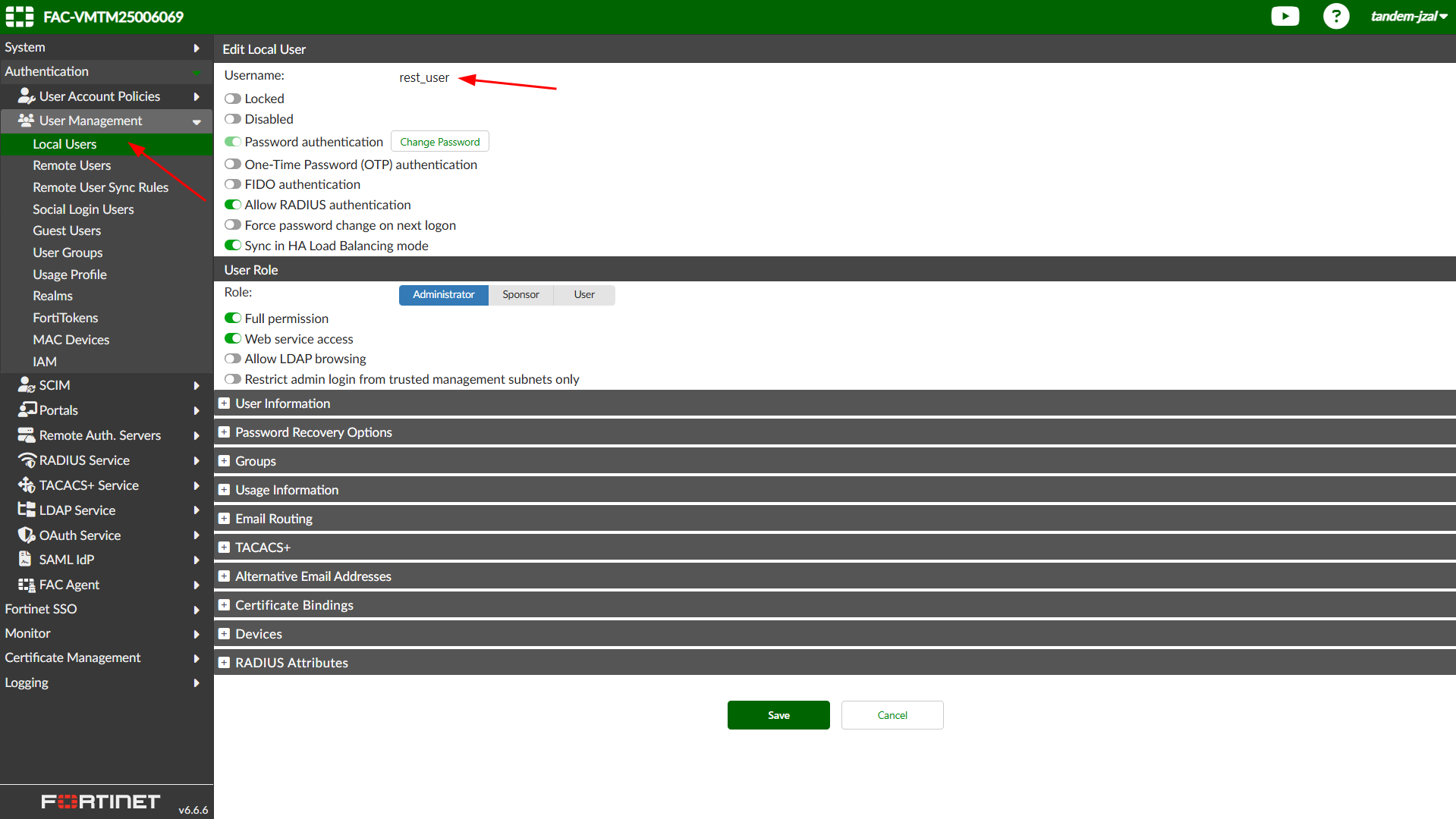

4. REST API en FortiAuthenticator

Activar y usar la API

- Ve a Network→ Interfaces → Y habilita REST API.

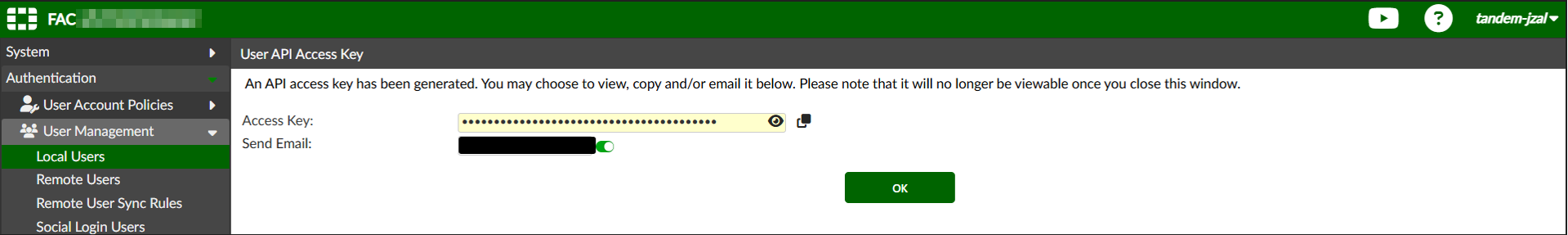

- Crea un nuevo token:

- Asocia el token a un usuario con permisos administrativos y configura una cuenta de correo para recibir el token aunque también lo mostrará por pantalla.

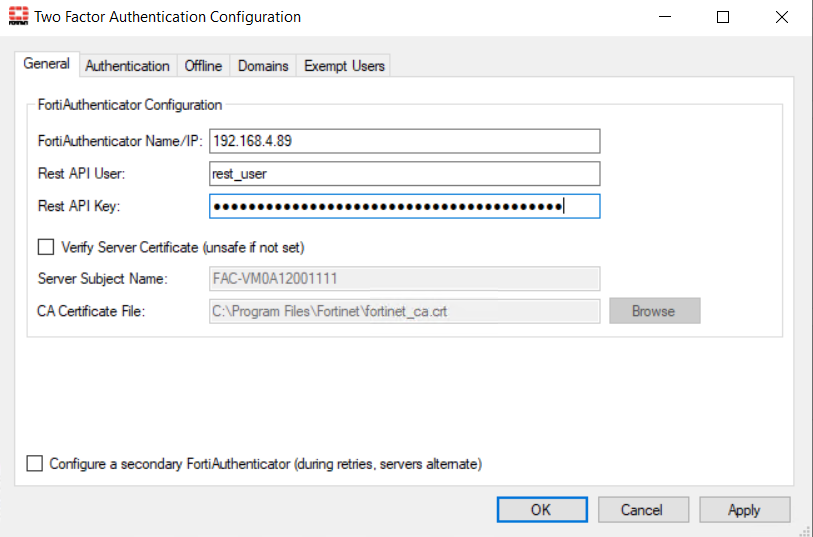

- Define los permisos: lectura, escritura, habilita la opción Web Service Access…

- Guarda el token ya que lo usaremos mas adelante con el agente para el equipo Windows.

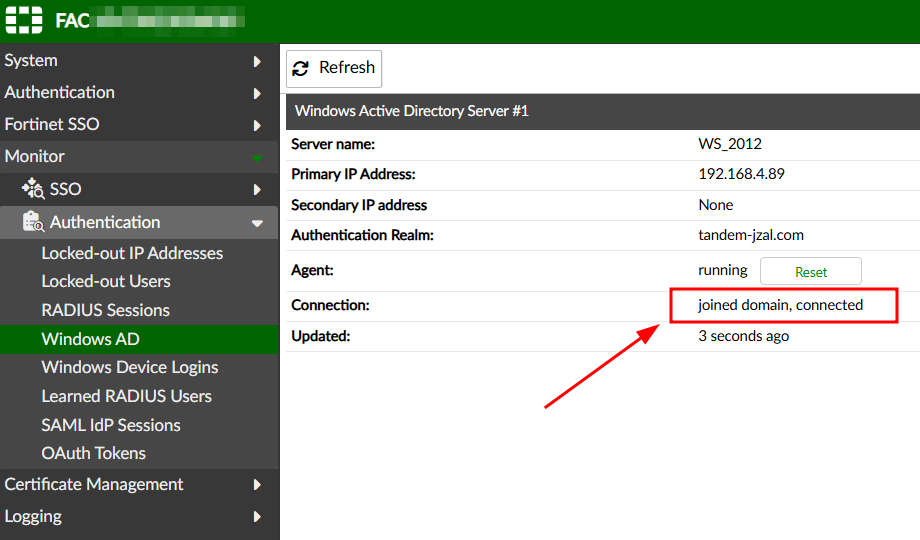

NOTA: Asegurate que en Monitor > Authentication > Windows AD aparezca como «Joined domain, connected«. Si todo lo anterior está bien y no conecta, revisa que tanto el Windows Server como el FAC estén con la misma hora.

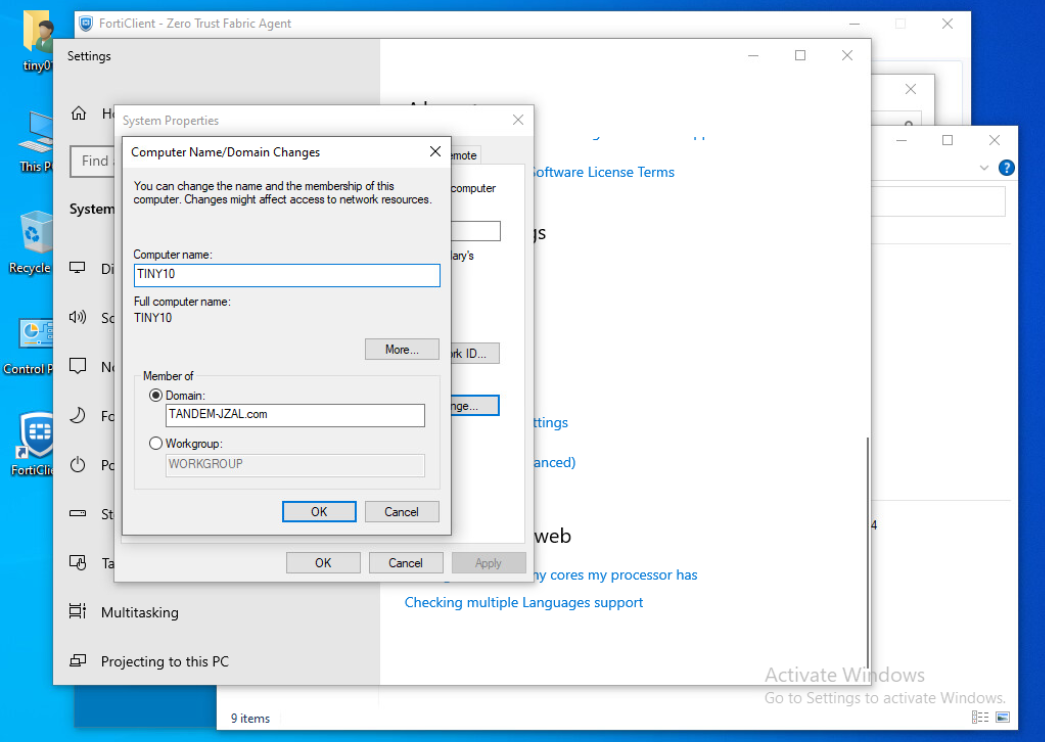

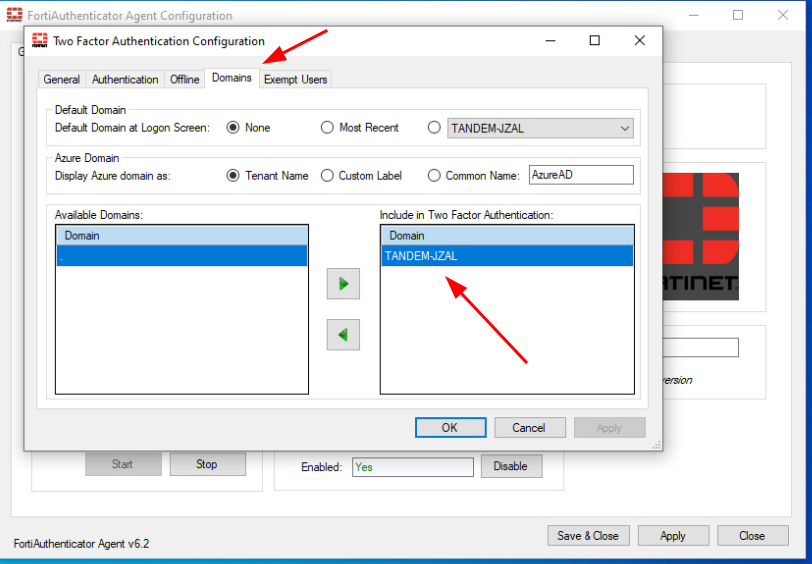

Integración con Windows (login con MFA)

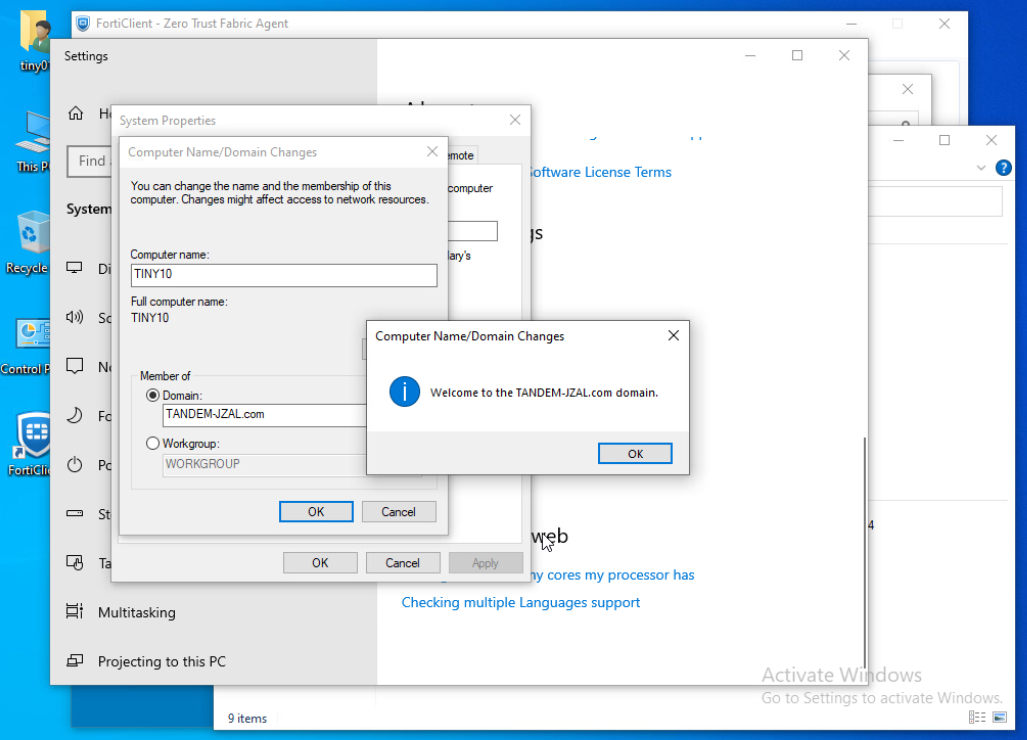

IMPORTANTE: El equipo Windows ya debería estar en dominio. Si no el momento de añadirlo sería ahora.

NOTA: Probablemente tengas que poner como DNS primario la IP del Windows Servers para poder añadirlo al dominio, salvo que tengas una entrada DNS que lo resuelva correctamente.

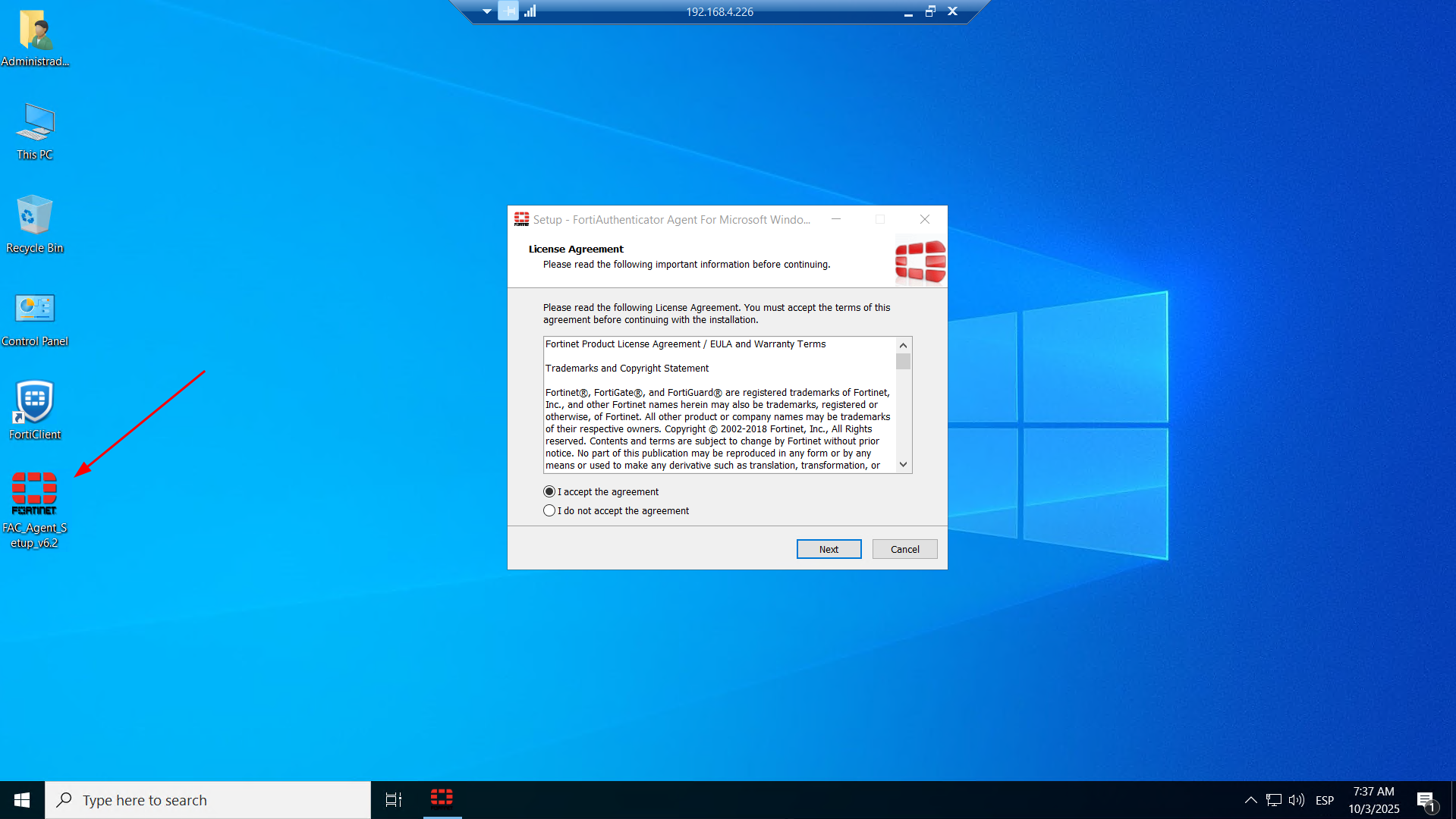

Instalar agente de Windows

- Descarga el agente desde el portal de Fortinet.

- Instálalo en el equipo cliente o servidor.

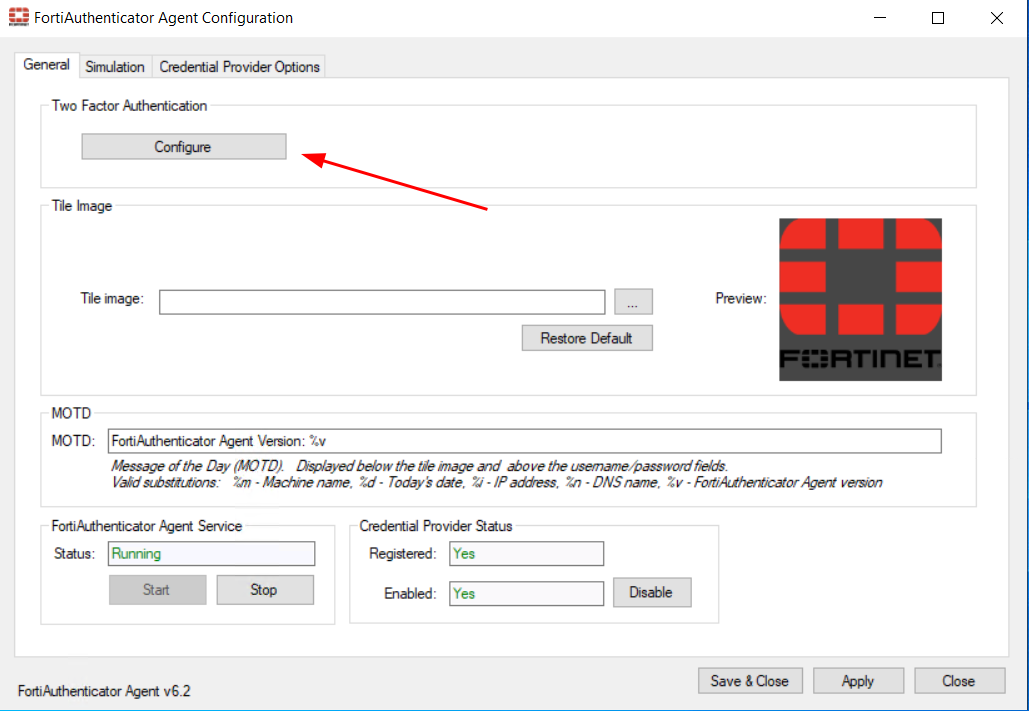

- Configura:

- IP del FAC.

- Puerto.

- Método de autenticación (LDAP + Token).

- Asociación con el usuario FAC.

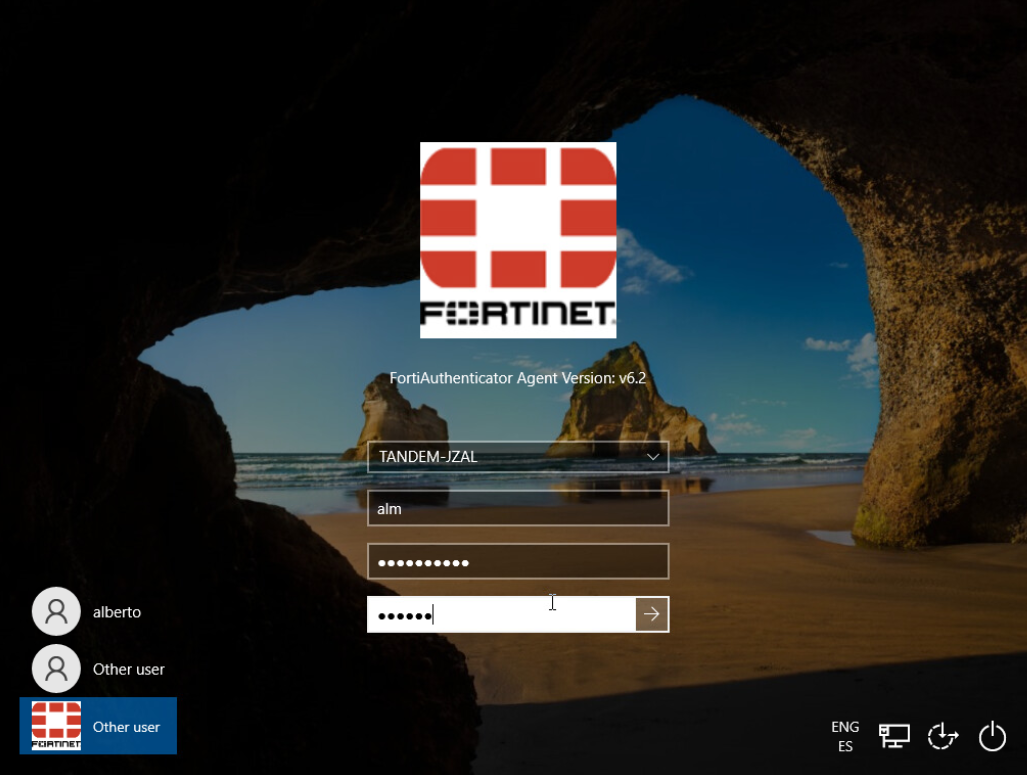

- Prueba el login:

- Introduce usuario y contraseña.

- FAC envía token por email o app.

- Introduce el token → acceso concedido.

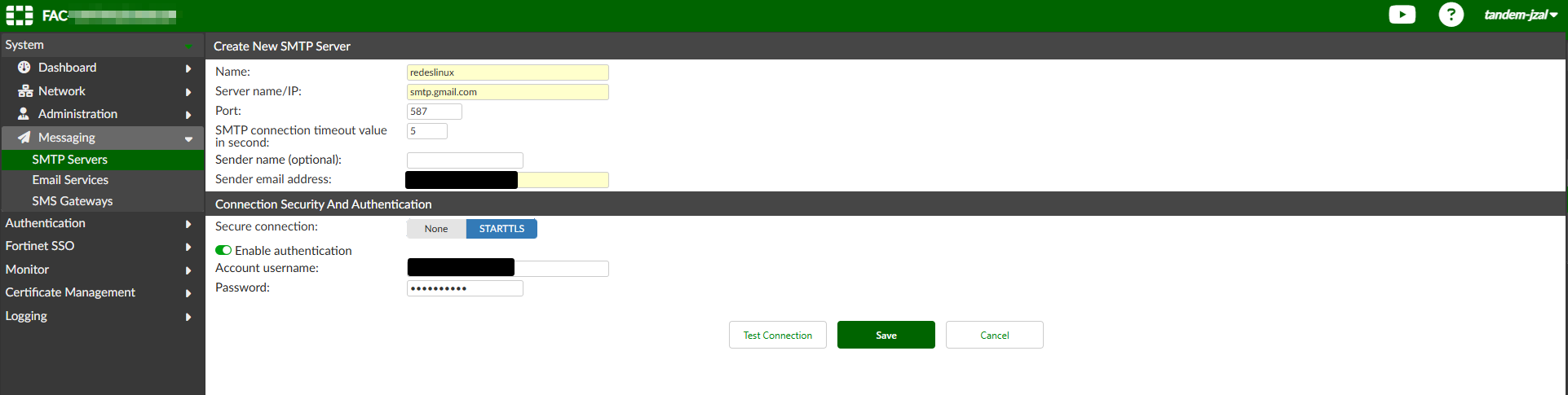

IMPORTANTE: Para recibir el token por correo, deberemos tener configurado un SMTP Server y configurar en el caso de gmail una contraseña de aplicación.

Añadir el certificado si se requiere.

Finalmente, comprobamos a iniciar sesión en un equipo Windows con el doble factor:

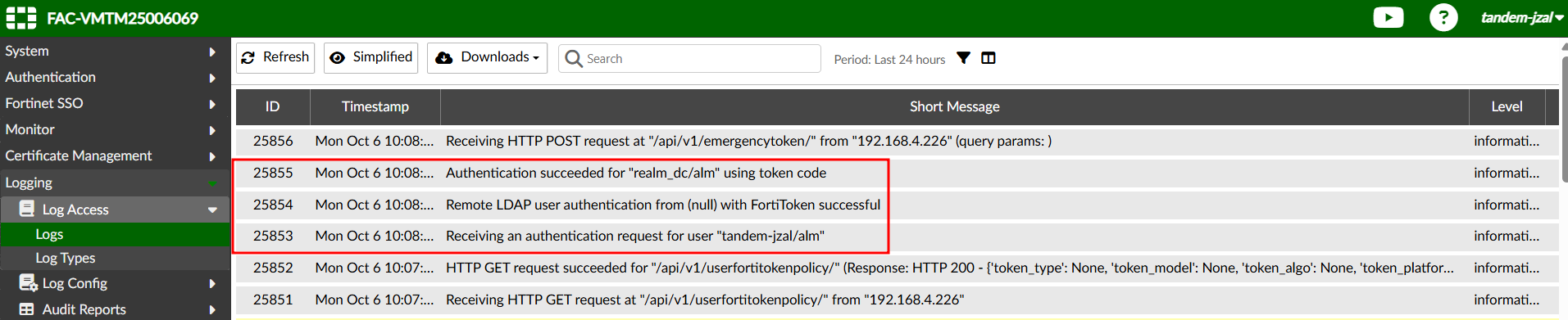

Verificación y auditoría

Logs y seguimiento

- Ve a Logging → Log Access

- Verifica intentos de login, errores, tokens enviados, etc.

8. Recomendaciones finales

- Usa certificados SHA2 (no SHA1) desde FAC v6.6.2 en adelante.

- Documenta los DN y filtros LDAP para facilitar futuras integraciones.

- Si usas FortiGate, puedes integrar FAC como servidor RADIUS o LDAP para VPN SSL/IPSec.