Requisitos previos

- Hora y zona horaria correctas: las marcas de tiempo deben ser precisas para correlación en el colector.

- Compatibilidad: NetFlow se configura en

config system netflowcon colecciones múltiples, timeouts y método de selección de interfaz. - Sin muestreo configurable: FortiGate no soporta “sampling rate” en NetFlow; el “sampler” por interfaz procesa cada paquete o se desactiva. Para sampling real, usar sFlow.

Configuración básica del exportador

- Entrar en NetFlow y crear el colector

- Claves: IP/puerto del colector,

source-ipdel FortiGate, método de selección de interfaz (auto/sdwan/specify).

- Claves: IP/puerto del colector,

config system netflow

set active-flow-timeout 300

set inactive-flow-timeout 15

set template-tx-timeout 600

set template-tx-counter 20

config collectors

edit 1

set collector-ip 192.0.2.10

set collector-port 2055

set interface-select-method auto

# Opcional según tu diseño:

# set source-ip 203.0.113.2

# set interface-select-method specify

# set interface "wan1"

next

end

endRangos y defaults: activo 60–3600 (por defecto 1800), inactivo 10–600 (por defecto 15), template 60–86400 (por defecto 1800), counter 10–6000 (por defecto 20).

- Seleccionar la IP de origen adecuada

- Recomendación: si el tráfico pasa por VPN/SD‑WAN o NAT asimétrico, fija

source-ipa una IP alcanzable y esperada por el colector para evitar descartes por IP inesperada.

- Recomendación: si el tráfico pasa por VPN/SD‑WAN o NAT asimétrico, fija

Nota HA: si

ha-directestá habilitado,source-ip/source-ip-interfaceno están disponibles; ajusta el diseño de salida del tráfico local-out en consecuencia.

Activar NetFlow en interfaces

- Habilita el “sampler” por interfaz (LAN/port de interés). No es sampling con ratio; es habilitación per‑direction.

config system interface

edit "port1"

set netflow-sampler both # opciones: disable | rx | tx | both

next

# Repite en otras interfaces que quieras monitorizar

end- Punto clave: NetFlow “completo” se deriva del estado de sesión del firewall; el sampler por interfaz procesa cada paquete.

Múltiples colectores y SD‑WAN

- Hasta 6 colectores: puedes configurar varias entradas en

config collectors(IDs 1–6), cada una con su IP/puerto, método de selección e IP de origen. - SD‑WAN: usa

set interface-select-method sdwancuando la salida hacia el colector depende de reglas SD‑WAN/policy routing; si necesitas forzar una interfaz concreta, usaspecify+set interface.

Ejemplo con dos colectores y SD‑WAN:

config system netflow

config collectors

edit 1

set collector-ip 192.0.2.10

set collector-port 2055

set interface-select-method sdwan

next

edit 2

set collector-ip 198.51.100.50

set collector-port 9996

set source-ip 203.0.113.2

set interface-select-method specify

set interface "wan1"

next

end

endVerificación y troubleshooting

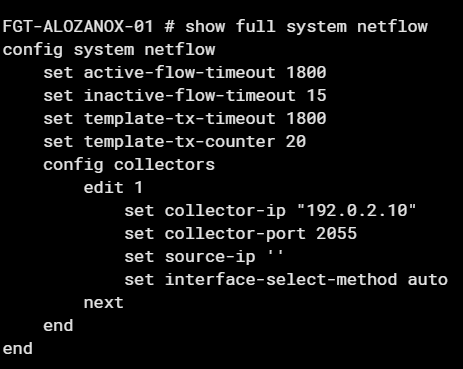

- Ver configuración: Revisa timeouts, colectores e interfaces con sampler activo.

show system netflow

get system netflow

show system interface | grep -f netflow- Comprobar envío al colector: Deberías ver exportaciones desde la IP de origen esperada. Si no sale nada, valida routing/SD‑WAN,

source-ipy políticas de local‑out.diagnose sniffer packet any "host 192.0.2.10 and port 2055" 4 0 a - Correlación de tiempo: Asegura NTP correcto en FortiGate para que el colector no descarte flujos por timestamps inconsistentes.

Ajustes prácticos y notas

- Tiempo activo 300s: reduce latencia de visibilidad sin inundar el colector; 1800s por defecto es conservador. Ajusta según volumen.

- Tiempo inactivo 15s: suficiente para cerrar flujos terminados y mantener frescura de datos.

- Templates:

template-tx-timeout 600+template-tx-counter 20mantienen al colector sincronizado sin exceso de overhead. - Sin sampling rate en NetFlow: si necesitas muestreo (por carga/escala), considera sFlow en vez de NetFlow.

Ejemplo completo mínimo

config system netflow

set active-flow-timeout 300

set inactive-flow-timeout 15

set template-tx-timeout 600

set template-tx-counter 20

config collectors

edit 1

set collector-ip 192.0.2.10

set collector-port 2055

set interface-select-method auto

# set source-ip 203.0.113.2 # opcional pero recomendable en VPN/NAT/SD-WAN

next

end

end

config system interface

edit "port1"

set netflow-sampler both

next

endNota: Esta configuración sigue exactamente la sintaxis de 7.4.8.